Qu’est-ce qu’une passerelle ?

Selon l’ANSSI, pour échanger des données entre deux systèmes d’information (SI), il est nécessaire d’établir une interconnexion entre eux. Une interconnexion est un dispositif ou un ensemble de dispositifs permettant le transfert d’informations entre deux systèmes d’information.

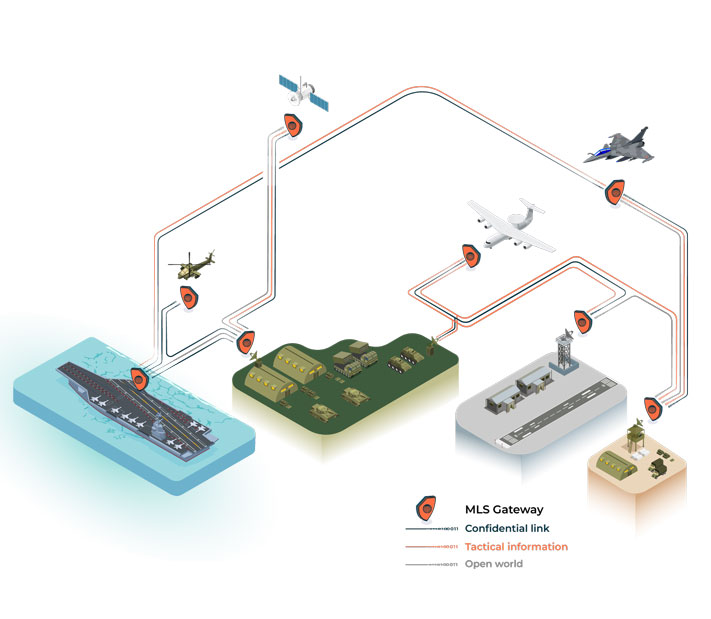

Les passerelles Eviden permettent l’interconnexion cybersécurisée entre des systèmes critiques de différents niveaux de confidentialité et/ou différents domaines.

En d’autres termes, le transfert de données uni ou bidirectionnel entre des systèmes de niveaux de confidentialités différents (ouvert <> confidentiel, secret <> très secret par exemple) et/ou différents domaines (air, terre, mer par exemple).

C’est cette approche duale, multiniveau / multidomaine, qui permet de répondre aux besoins du combat collaboratif.

Pourquoi déployer des passerelles MLS au sein de chaines de systèmes critiques?

- Permettre l’échange de données critiques grâce à une architecture réseau-centrée: utilisez les passerelles MLS pour la connectivité cyber sécurisée des données.

- Maîtriser le partage d’informations critiques en cloisonnant vos chaînes de systèmes; assurez ainsi la souveraineté et l’intégrité de vos missions et des données échangées.

- Anticiper les menaces et les exigences sécuritaires pour maintenir le niveau de disponibilité opérationnelle des plateformes.

Challenges opérationnels

Souveraineté

Maîtriser l’échange d'informations critiques en cloisonnant les chaînes de systèmes; assurer ainsi la souveraineté et l'intégrité des missions et données échangées.

Connectivité

Garantir l’échange sécurisé d’informations « autorisées » entre différents mondes avec différents niveaux de confidentialités.

Flexibilité

Intégrer une puissance de calcul décuplée pour augmenter les capacités opérationnelles de porteurs en service dans un calculateur évolutif.

Interopérabilité

Permettre des échanges sécurisés à travers les C2 dans le contexte d’une opération interarmes H<>J.

Intégrité

Contrôler et garantir l’intégrité des données capteurs à transmettre vers une infrastructure IT sécurisée distante.

Capacités clés de notre gamme de passerelles MLS

- Ségrégation des domaines (multi-domaine, multi-niveau)

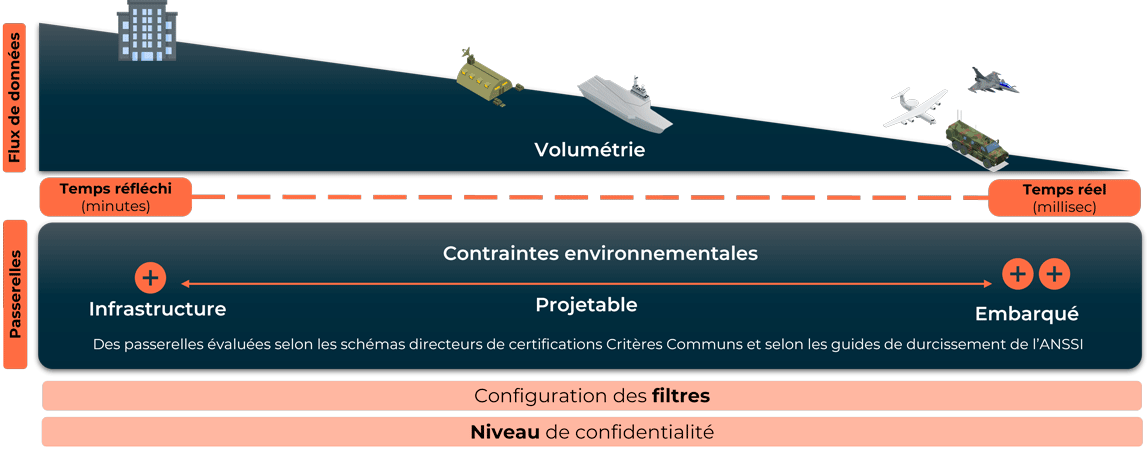

- Temps réel, quasi-réel, réfléchi

- Contrôle des contenus (Content disarm reconstruction)

- Filtrage des données (Cross domain guard)

- Contrôle et gestion des flux et des identités (« whitelist » )

- La rupture protocolaire

- Architecture flexible et évolutive

- Architecture modulaire (mono, bidirectionnel) de la Business Intelligence

- Neutralisation et reconstruction de contenu (CDR)

- Inspection approfondie du contenu

- Intégration de nos propres applications

- Durcissement logiciel et matériel

- Résilience, autonomie, mode dégradé

- Secure boot, chain of trust

- Zero-trust; security by design; approche data-centric

- Hyperviseur de sécurité (évalué CC)

- Authentification forte administrateur et utilisateurs

- Supervision opérationnelle/SIOC

- Ressources cryptologiques

- Haute disponibilité ; Plan de continuité opérationnelle (PCO): disponibilité opérationnelle, relai (high availability)

- Sanitisation

- Conforme au schéma directeur d’évaluation CC EAL4+ – en préparation pour une évaluation par l’Agence nationale française

- Environnement contraint (normes environnementales (DO 160; MIL-STD 810)

- Form-factor modulaire [2MCU; 12U]

- DO254 – (DAL D to A)

- DO178

- Interopérabilité OTAN/EU (STANAG,….)

- Streaming flux vidéo STANAG 3350; ARINC 818

- Conformité au guide PA101 de l'ANSSI

Nos clients

FAQ

Selon les définitions de l’ANSSI,

- Interconnexion multiniveau: interconnexion entre un système d’information classifié et un système d’information non classifié ou d’un niveau de classification différent.

- Interconnexion multidomaine: interconnexion entre systèmes d’informations du même niveau de classification ou classifications équivalentes (Secret <> Secret OTAN)

|

Logique |

Data-Centric Security |

Zero Trust |

|

Point central |

La donnée |

L’accès |

|

Question clé |

Qui peut utiliser cette donnée et comment ? |

Qui tente d’accéder et est-il digne de confiance ? |

|

Approche |

Protection intrinsèque de l’information |

Contrôle constant de l’identité et du contexte |

|

Qu’est-ce que ça signifie pour les passerelles sécurisées ? |

La passerelle protège la donnée elle-même (classification, chiffrement, contrôle de diffusion), indépendamment du réseau. |

La passerelle ne fait confiance à aucun flux par défaut et vérifie systématiquement l’identité et le contexte |

Nos solutions couvrent 90% des exigences de l’ANSSI. Les 10% restants sont liés aux exigences organisationnelles du client.

Notre gamme est soutenue par l’expertise industrielle et les installations de notre site de défense d’Aix-en-Provence.

Contactez-nous